ゆうちょ銀行をかたるウイルスメールが拡散中ですと

ウイルスをダウンロードさせるメールが拡散中。

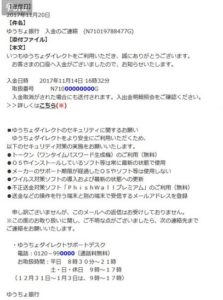

件名は『ゆうちょ銀行 入金のご連絡 (N71019788477G)』。

実在の会社を装っていますが、本文中のリンクをクリックしてダウンロードされるファイルはウイルスです。ご注意ください。

とのこと。

メールの送信日は11月20日で、件名は「ゆうちょ銀行入金のご連絡(N71019788477G)」。ゆうちょ銀行からの入金連絡メールを装い、記載されたリンクをクリックするとウイルス付きZIPファイルをダウンロードするサイトにアクセスする。

ゆうちょ銀行をかたるウイルスメール(JC3の注意喚起情報ページより)

If “virus mail” handing over “Yucho Bank” is spreading

Mail that spreads “download virus” is spreading.

The subject is “contact Yucho Bank payment (N 71019788477 G)”.

Although it pretends as a real company, the file downloaded by clicking the link in the text is a virus. Please be careful.

And that.

The sending date of the e-mail is November 20, the subject is “Contact of Japan Post Bank payment (N 71019788477 G)”.

Just as Japan Post Bank pretends to be a deposit contact mail, click the indicated link to access the site to download the virus-attached ZIP file.

Virus mail that hits Yucho Bank

0 0 payrence closed tw payrence tw payrence closed tw payday closed tw payrence closed tw payrence payrence tw payrence payrence tw payrence payrence payday tw payrence payrence tw