wordpressを立ち上げて微妙に多くなったのが、/lolipop_service_documents/への攻撃。

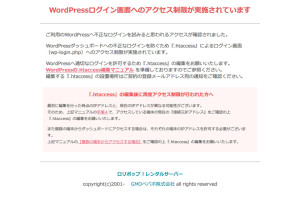

利用のWordPressへ不正なログインを試みると思われるアクセスが確認されました。

ロリポップ、いい感じだよ。

エコノミーでも小規模、中規模の前半ならイケる口。

Mysqlを使わなくてもいい感じ。

WordPressダッシュボードへの不正なログインを防ぐため『.htaccess』によるログイン画面(wp-login.php)へのアクセス制限が実施されています。

WordPressへ適切なログインを許可するため『.htaccess』の編集をお願いいたします。

ってなことだよね。

全体の

| /lolipop_service_documents/ | 957アクセス | 0.12% |

の状態。

ErrorDocument 403 /lolipop_service_documents/wp-login-deny.html

Order deny,allow

Deny from all

という設定なので、

アクセス制限をかけているよ。それによって弾かれたアクセスは/lolipop_service_documents/wp-login-deny.htmlにここに飛んでね。

つぎに、「すべてのアクセスを拒否するけど、ここより以下に記述するIPアドレスはアクセスを許可するよ」という意味である。

なので、WordPressの管理者のIPアドレスを以下のように追記しておけば良い。

一番最後に自分のIPか自分の契約しているアドレス範囲を追記すればいい。

Allow from (ここにIPアドレス)

まず自分自身を調べてみよう

ここ、気持ち悪いと思わないでね。

こうやって調べるってことは、誰でもできるから結局のところ悪さを試みようとする輩はこれを表示させてあたかも あなたを知っていると言う。

だけど、あくまで移り変わりの激しいネット環境であれば、0.1秒先はすでに同じ場所にいられないことを覚えておけばいい。

それを、記録している自分のプロバイダの管理するサーバだけ。

昔ならいざしらず、今なら豊富なパワーと天文学的なログを保持する今の世の中だから・・。

FTPで書き換えるの鉄則だね。

webで行ったら、間違った時にアクセスできなくて、汗が出る。^_^

不正アクセスしようと思うとsshでのアクセスも考えられるのだが、ここはlinuxサーバの得意分野だね。

ユーザにエリアの接続となっているの直接叩けないし、接続できない。

httpプロトコルを、sshで叩いても、phpのセーフが閉ざされているので接続側は、サーバのプロセスを乗っ取ることもできない。

せめてできるのは、過剰なプロセスでオーバフローを狙う。

linux系のサーバであれば、ここもかなり耐久性がある。

今のところいいよ。 インタ○リンクはちょっとだけど